SRC挖掘

业务支付逻辑安全案例

某度ID值爆破任意登录

社交应用越权泄露漏洞

某迅相册APP绕过XSS

某度利用上传触发XSS

泄露验证造成签约越权

小程序放包绕过人脸识别

业务逻辑绕过人脸识别

竞争并发拿下挑战赛

某B未绑定导致任意注册

时间校验机制领取VIP

某视频不安全对象引用

无回显SSRF修改利用

社交应用放包越权测回

理财支付漏洞四舍五入

某迅API分享导致重定向

吃货去改包提权超管

某云厂商社区SSRF挖掘

代金卷导致的支付错误

某鹅邮箱附件上传XSS

导出功能导致任意修改

某商城补领优惠券并发

限制购买多次创建绕过

钓鱼供应链挖掘利用

老SQL注入换思路就行

EDUSRC玩通用逻辑

企业功能从限制入手

从逆向角度玩APP测试

CNVD通用漏洞证书思路

地图Key泄露绕过利用

绕过CDN获取2高2中

首单VIP签约叠加使用

简单的JS分析未授权

冷门CORS配置出错挖掘

登录框到通用漏洞挖掘

统一系统认证挖掘点

前端校验错误直接捡洞

前端检验导致信息泄露

小迪安全知识库

-

+

首页

某云厂商社区SSRF挖掘

某云厂商社区SSRF挖掘

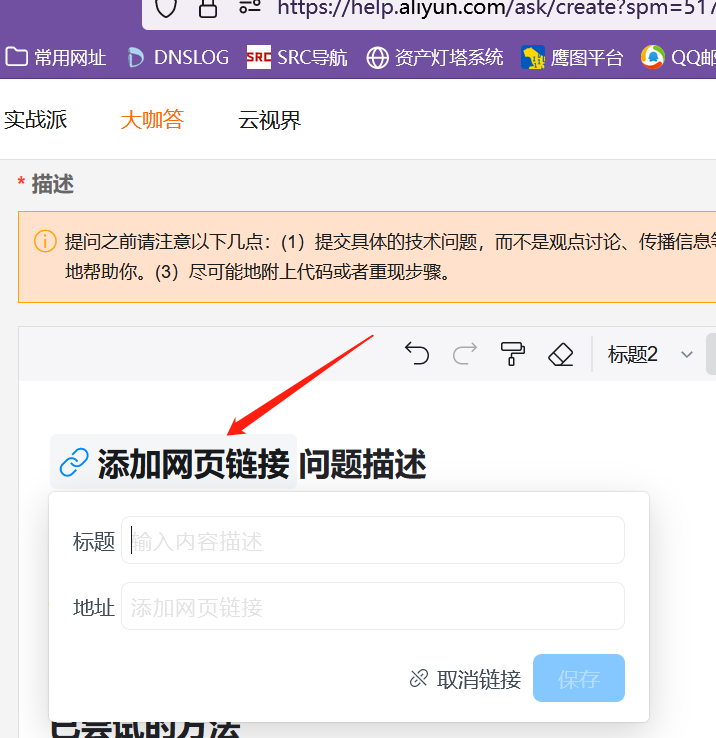

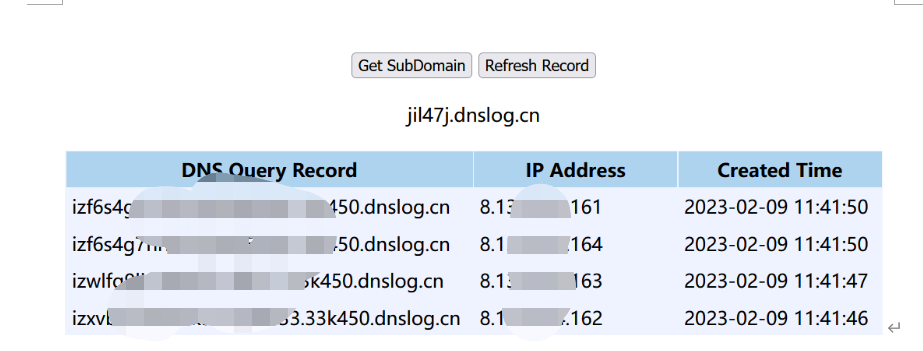

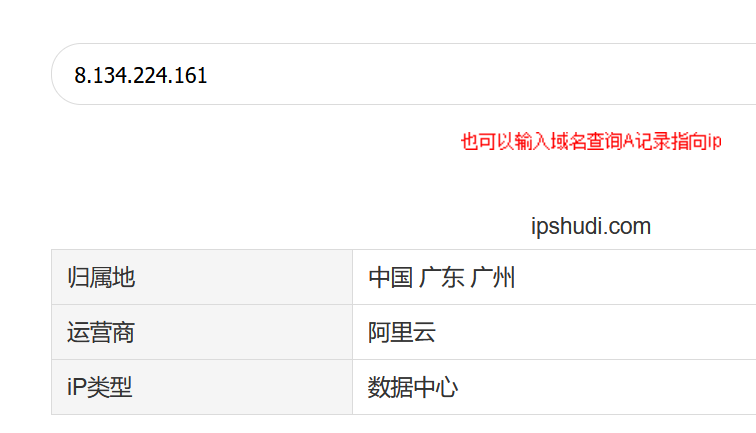

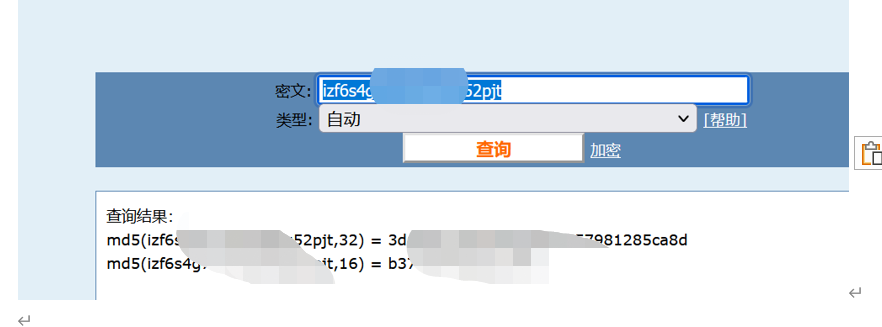

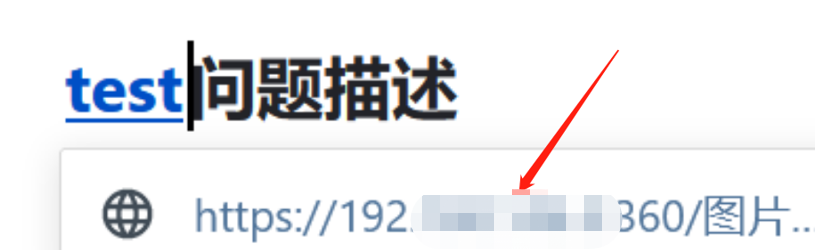

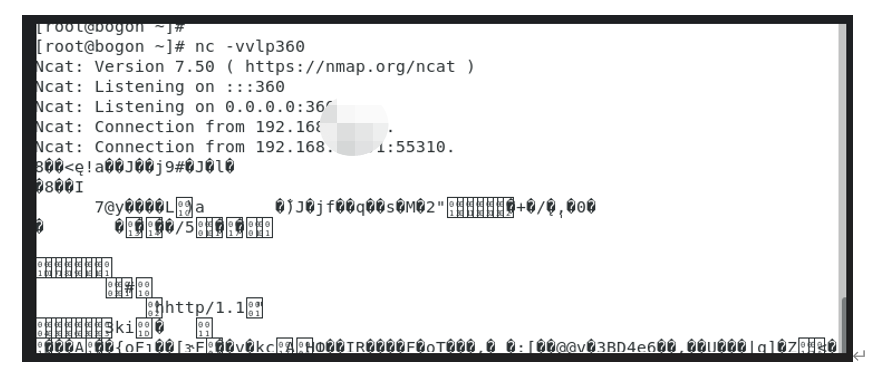

**阿里云开发者社区某处存在ssrf漏洞** **漏洞url:**  **漏洞描述以及危害:** SSRF也就是服务端请求伪造,是指攻击者向服务端发送包含恶意URI链接的请求,借由服务端去访问此URI,以获取保护网络资源的安全漏洞,是常见的web安全漏洞的一种 就攻击者发送链接,由服务端去请求。这种方式常常可以用来绕过网络的限制,攻击我们无法直接访问的网络 **漏洞复现:** 1. **访问该web站点帮助中心—个人中心—问题描述功能,发现一尺添加url链接位置:** **** **2\.尝试将dnslog地址插入,查看回显, 发现带MD5的回显以及内网ip**  **3\.查询ip属地进一步确认该请求是ssrf服务端发起的** **** **** 1. **dnslog的回显MD5**  1. **使用一个图片地址,看看nc是否反弹shell**  1. **发现vps反弹了shell说明存在ssrf漏洞**  **修复方案:** 1)禁用不需要的协议,限制协议为HTTP、HTTPS 2)禁止30x跳转 3)设置URL白名单或者限制内网IP

xiaodi

2026年4月28日 22:43

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)